|

Чем дальше идет развитие программ, Интернета, электронных способов оплаты, покупки, управления счетами, тем больше появляется различных вредоносных программ, с помощью которых их разработчики пытаются похитить персональные данные, получить доступ к конфиденциальной информации, взломать новые виды защиты, попросту нарушить (или разрушить) работу компьютера. Такие действия влекут за собой и обратные — разработку программ, призванных бороться с нарушителями вашего спокойствия.

Одной из таких программ, которой уже давно пользуются очень многие, является программа Ad-Aware SE компании Lavasoft AB. Сегодня для личного пользования компания предлагает версию 1.06, существенно отличающуюся по своим характеристикам от предыдущей (в чем именно — рассмотрим ниже). Используя эту программу уже несколько лет, в первую очередь хотелось бы сказать о ее неконфликтности с установленным на компьютере остальным программным обеспечением (а ведь за это время устанавливалось весьма большое количество нового ПО).

В то же время наличие Ad-Aware позволяло довольно просто справляться со встроенными в программы баннерами, рекламой и другими отвлекающими элементами.

|

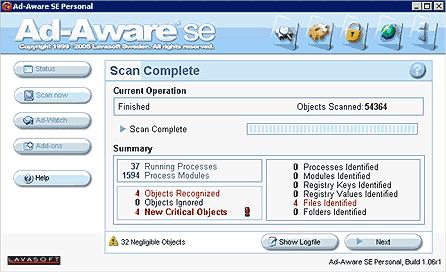

Как бы то ни было, но пора поговорить о том, что появилось нового в последней версии. Изменился механизм сканирования. Теперь он обеспечивает защиту от вредоносных программ, внедренных в динамические модули (DLL). (Таких подгружаемых модулей множество — у меня на сорок с небольшим процессов было проверено свыше полутора тысяч динамических модулей.) Программа может на лету выгружать такие модули из памяти. Расширены возможности сканирования памяти: сканируются все модули, загруженные в том или ином процессе. Для обнаружения вредоносных программ используются новые технологии поиска по стандартным элементам кода.

Изменения коснулись и других аспектов работы программы. Появилась возможность запуска сканирования из командной строки. До удаления какого-либо модуля выполняется попытка его выгрузки. Устанавливается защита на перезапись системных файлов после их восстановления. Проверка системы выполняется быстрее, чем в предыдущей версии, и в более полном объеме

Изменилась и проверка реестра. Теперь программа умеет проверять ветви реестра не только текущего пользователя, но всех пользователей, для которых имеются учетные записи на компьютере. При проверке реестра используется дополнительная проверка для выявления динамически создаваемых ссылок, а сам процесс проверки стал существенно быстрее. Быстрее стала выполняться и проверка дисков, которая также обеспечивает проверку альтернативных потоков доступа к данным для NTFS-разделов. Проверке стали подвергаться cab-файлы, включая многотомные архивы, hosts-файлы, в то же время файл с описанием сигнатур стал существенно меньше.

Все вредоносные программы разбиты на пятнадцать групп — по типу их проявления. Первая группа — программы-шпионы, собирающие приватную информацию о пользователе, его активности при работе на компьютере и/или в Интернете и в ряде случаев передающие ее на определенные серверы. Самое опасное заключается в том, что такие программы пытаются раскрыть политику безопасности пользователя. Другая группа программ, malware, — вредоносные программы, способные нарушить работоспособность компьютера и в то же время не являющиеся вирусами. Вирусы — это отдельная группа, которую Ad-Aware распознает за счет использования сигнатур. Но использовать ее в качестве антивирусной программы все же не рекомендуется. Ad-Aware распознает пятнадцать типов вредоносных программ

Программы-дозвонщики изменяют используемые настройки программ дозвона, в результате чего пользователь может неожиданно для себя обнаружить невероятно большой счет за международные переговоры, которые он никогда не вел. Ряд записей в реестре могут быть потенциально опасными, хотя используются для самой обычной работы. Это — MRU, или списки последних использованных файлов (например, документов, открытых в MS Word). При проверке системы такие записи реестра выдаются лишь в качестве напоминаний пользователю, а удалять их или нет — решает уже он сам.

|

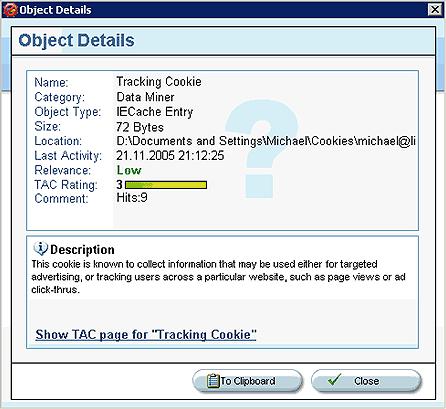

Spyware и adware. Первые собирают информацию на компьютере и без ведома пользователя передают ее на внешние ресурсы. Вторые, не выполняя никаких вредоносных действий, показывают пользователю незапрашиваемую им информацию (например, рекламу). При этом программы могут без ведома пользователя подключаться к удаленным хостам (при наличии подключения к Интернету) для получения новой рекламы. Еще одна категория вредоносных программ с близким по звучанию названием — trackware. Программы этого класса собирают информацию о посещении пользователем сайтов (используя cookies), но не пытаются получить доступ к закрытой информации.

Ряд программ-шпионов занимается сбором информации о том, что вводит пользователь с помощью клавиатуры (keylogger), другие (hijacker) собирают информацию о настройках системы, любимых сайтах, настройках браузера. Третьи (exploit) используются для установки и выполнения каких-либо дополнительных программ. Для определения вредоносности используется балльная система

В зависимости от того, какие функции выполняет та или иная вредоносная программа, какими особыми свойствами она обладает, программа Ad-Aware выставляет ей баллы. Чем выше полученный балл, тем губительнее для пользователя может оказаться обнаруженная программа. Максимальное значение, которое может быть получено той или иной вредоносной программой, — 10 (даже если совокупность составляющих будет больше этого значения). При определении критичности программы оцениваются такие параметры, как нарушение политик доступа и приватности информации, способы, которые применяются для внедрения вредоносных программ в вашу систему, проблемы, которые могут возникнуть при удалении таких программ, и многие другие параметры. Расчет баллов производится при обнаружении нового типа программы и записывается в базу данных вместе с сигнатурой или иным ее описанием.

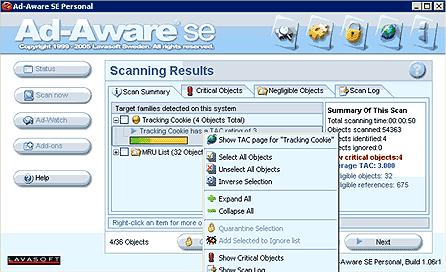

Как работает программа? Какие изменения внесены в ее интерфейс? Если говорить об интерфейсе, то он претерпел пусть не очень значительные, но изменения. Зато добавлена возможность использования дополнительного оформления (skin) и подключения внешних плагинов. Существенно переработано окно выдачи результатов сканирования. Теперь в нем несколько закладок: суммарная информация по результатам проверки, детальная информация о нарушителях, закладка, в которой отображается информация о нарушениях с низким уровнем риска, и закладка лог-файла.

|

Проверка системы выполняется в двух основных режимах — облегченном и полном. Второй режим, при котором выполняется комплексная проверка всей системы (реестр, настройки Интернета, логические диски, архивы и cab-файлы), рекомендуется проводить после первоначальной установки программы, а впоследствии не реже раза в месяц. Хотя облегченный режим обеспечивает высокий уровень надежности проверки системы, все же полная проверка может выявить некоторые дополнительные модули или программы.

Облегченный вариант проверки включает:

- полную проверку памяти;

- проверку реестра, в том числе со всеми дополнительными ветвями;

- проверку cookies;

- проверку ссылок, отнесенных к наиболее востребованным;

- проверку hosts-файлов.

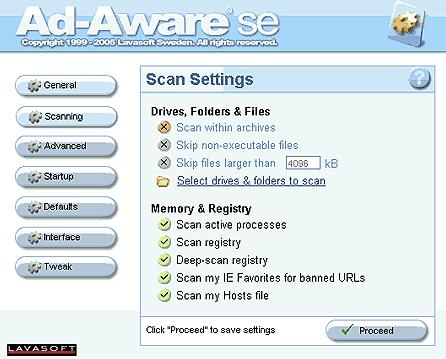

Впрочем, вы можете использовать и собственные настройки проверки системы. Так, вы можете выбрать логические диски, которые вы хотели бы проверить, включить или отключить проверку реестра, активных процессов, отменить проверку файлов большого размера. Расширенные настройки позволяют выполнить удаление обнаруженных модулей в «Корзину», выбрать уровень детализации процесса, который будет заноситься в лог-файл, скопировать зараженные модули в специальный раздел для последующего анализа или контроля.

Для пользователей, которые хорошо разбираются в процессах, имеется возможность выполнить более тонкие настройки. К ним относятся возможности выгрузки зараженных модулей, включение работы из командной строки, удаление файлов операционной системой после перезагрузки, повторный анализ результатов до выдачи их в результирующем окне и ряд других настроек.

|

В случае если вы сохраняете обнаруженные вредоносные программы в специальном разделе (в «карантине»), вы можете в любой момент восстановить их обратно. Может случиться так, что вы удалите какой-либо файл по ошибке либо распознанный программой модуль нужен для работы какой-либо иной вашей программы. Поэтому рекомендуется до удаления всегда сохранять файлы, записи из реестра и иные удаляемые элементы. Просмотр перечня сохраненных таким образом файлов возможен в специальном окне, через которое выполняется при необходимости и восстановление данных.

Как уже отмечалось выше, в некоторых случаях программы, признаваемые за вредоносные, могут быть необходимы в вашей работе. Для того чтобы Ad-Aware не выдавала при каждой проверке одну и ту же информацию, такие файлы или записи реестра можно поместить в список игнорируемых файлов. Это делается из окна результатов сканирования системы. Необходимо регулярно обновлять файлы с сигнатурами вредоносных программ

На сайте программы постоянно помещаются новые файлы с описаниями вредоносных модулей (ref-файлы). Для того чтобы ваша программа могла распознавать новых шпионов, рекомендуется обновлять этот файл и у себя. Есть два способа обновления — автоматический, при котором программа подключается к серверу и при наличии обновлений скачивает и устанавливает их в свой раздел, и ручной способ, при котором вы сами проверяете обновления и самостоятельно устанавливаете их на свой компьютер. Периодичность, с которой Ad-Aware будет напоминать вам о необходимости выполнения такой проверки, устанавливается вами в настройках программы (по умолчанию установлен период в 14 дней).

В этой статье речь шла о варианте программы, предназначенном для частного использования. Этот вариант бесплатен, и любой пользователь может установить программу на свой компьютер. Есть и платные версии, отличающиеся своими расширенными возможностями, например наличием проверки системы в режиме реального времени.

Ссылки по теме

Статья получена: hostinfo.ru

Противовирусные препараты: за и против

Противовирусные препараты: за и против Добро пожаловать в Армению. Знакомство с Арменией

Добро пожаловать в Армению. Знакомство с Арменией Крыша из сэндвич панелей для индивидуального строительства

Крыша из сэндвич панелей для индивидуального строительства Возможно ли отменить договор купли-продажи квартиры, если он был уже подписан

Возможно ли отменить договор купли-продажи квартиры, если он был уже подписан Как выбрать блеск для губ

Как выбрать блеск для губ Чего боятся мужчины

Чего боятся мужчины Как побороть страх перед неизвестностью

Как побороть страх перед неизвестностью Газон на участке своими руками

Газон на участке своими руками Как правильно стирать шторы

Как правильно стирать шторы Как просто бросить курить

Как просто бросить курить